Sectigo 루트 인증서 R46,E46 전환 2026 일정 (2025.10기준)

아래 사항은, Chrome 및 Mozilla(Firefox) 의 Root Store 정책에 의한것입니다. 배포된지 15년 이상된 루트 인증서를 비신뢰하는 것과, 인증서 발급에서 명시적으로 목적을 지정하도록 하였습니다 (TLS 전용, ClientAuth EKU 제거등). 그로 인한 각 CA 의 전환 정책에 대한 사항입니다

Sectigo(구 Comodo)는 기존 다목적 루트(legacy multi-purpose roots)에서 TLS 전용 루트(single-purpose TLS roots)로 마이그레이션 중입니다. 이는 Chrome Root Program Policy v1.7의 EUK(TLS 전용) 요구사항 준수를 위한 것으로, 2025년 초부터 단계적으로 진행되며 2026년 1월에 전체 완료 예정입니다. 주요 변경은 ClientAuth EKU 제거와 새로운 루트(Sectigo Public Server Authentication Root R46 등)로의 발급 전환입니다.

각 인증기관 CA 마다 세부 시행일정(변동가능)이 다를수 있습니다. 인증기관 CA 별 세부 사항이 추가로 나오면, SecureSign 공지사항에 등록해드릴 예정입니다. 공지사항에서 추가 참조 바랍니다. (아래 일정 변동 가능)

| 루트 인증서 이름 | 변경 유형 | 세부 사항 및 일정 | 영향 및 추천 |

|---|---|---|---|

| USERTrust RSA Certification Authority (SHA256, RSA, 다목적, legacy) | 다목적 → TLS distrust (무효화) | - 2025년 4월 15일: Chrome/Mozilla에서 TLS trust bits 제거 (SCTNotAfter 설정 시작) - 2026년 1월: 전체 TLS 발급 중단, Chrome에서 distrust (90일 후 완전 제한) - 2027년: root 제거 |

기존 인증서는 만료까지 신뢰 유지 2025년 6월 이전 R46으로 재발급 필수 mTLS용 ClientAuth 필요 시 사설 CA 전환 |

| USERTrust ECC Certification Authority (SHA256, ECC, 다목적, legacy) | 다목적 → TLS distrust (무효화) | - 2025년 4월 15일: Chrome/Mozilla TLS trust 제거 - 2026년 1월: TLS 발급 중단 및 Chrome에서 distrust - 2027년: root 제거 |

ECC 기반 사이트에 영향 크로스 사인(E46)으로 호환성 유지 2025년 말까지 재발급 |

| AAA Certificate Services (SHA1, RSA, legacy multi-purpose) | 다목적 → TLS distrust (무효화) | - 2025년 4월 15일: Chrome/Firefox에서 TLS trust bits 생략 (새 릴리스) - 2025년 이후: subordinate CA 기반 인증서 distrust - 2026년 1월: 전체 마이그레이션 완료 시 무효화 |

레거시 플랫폼(2025년 4월 이전 Chrome)에만 영향 최소 cross-sign 체인 사용 권장 |

| Sectigo Public Server Authentication Root R46 (RSA, TLS 전용) | 신규 TLS 전용 | - 2024년 말: 주요 root store(Mozilla, Apple, Google) 포함 - 2025년 4월 15일: EV TLS 발급 시작 - 2025년 6월 2일: DV TLS 전체 전환 - 2026년 1월: 모든 TLS 발급 완료, Chrome 준수 |

download |

| Sectigo Public Server Authentication Root E46 (ECC, TLS 전용) | 신규 TLS 전용 | - 2024년 말: root store 포함 - 2025년 4월 15일: EV TLS 시작 - 2025년 6월 2일: DV TLS 전환 - 2026년 1월: 전체 TLS 발급 완료 |

download |

신규 루트 인증서로의 전환으로 인해서, 자동업데이트가 지원되지 않는 오래된 구형 디바이스/OS/시스템 등에서는 최신 SSL 접속 제공이 중단될수도 있습니다. Chrome 등 각 웹브라우저의 정책적 효과는 오래된 디바이스의 지원 중단을 가져옵니다 (신규 루트 수동 설치 필요).

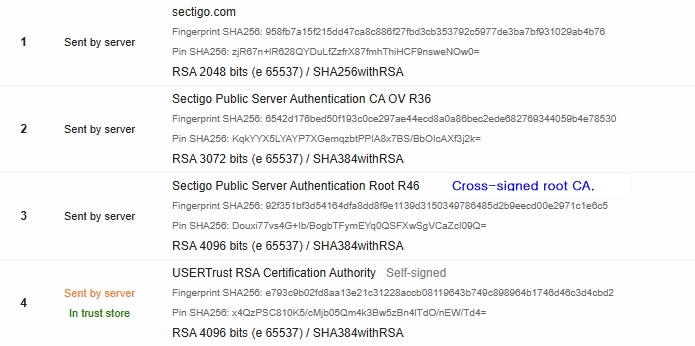

R46/E46 cross-signed root CA 경로 예 (임시호환용) ▼